tu negocio operativo incluso bajo ataque.

¿Por qué los backups ya no bastan para proteger tu empresa del ransomware?

En los últimos años, el ransomware ha evolucionado más allá del simple cifrado de archivos. Hoy, los atacantes implementan estrategias de doble y triple extorsión: primero cifran tus datos, luego roban información confidencial y finalmente amenazan con publicarla o revenderla si no pagas.

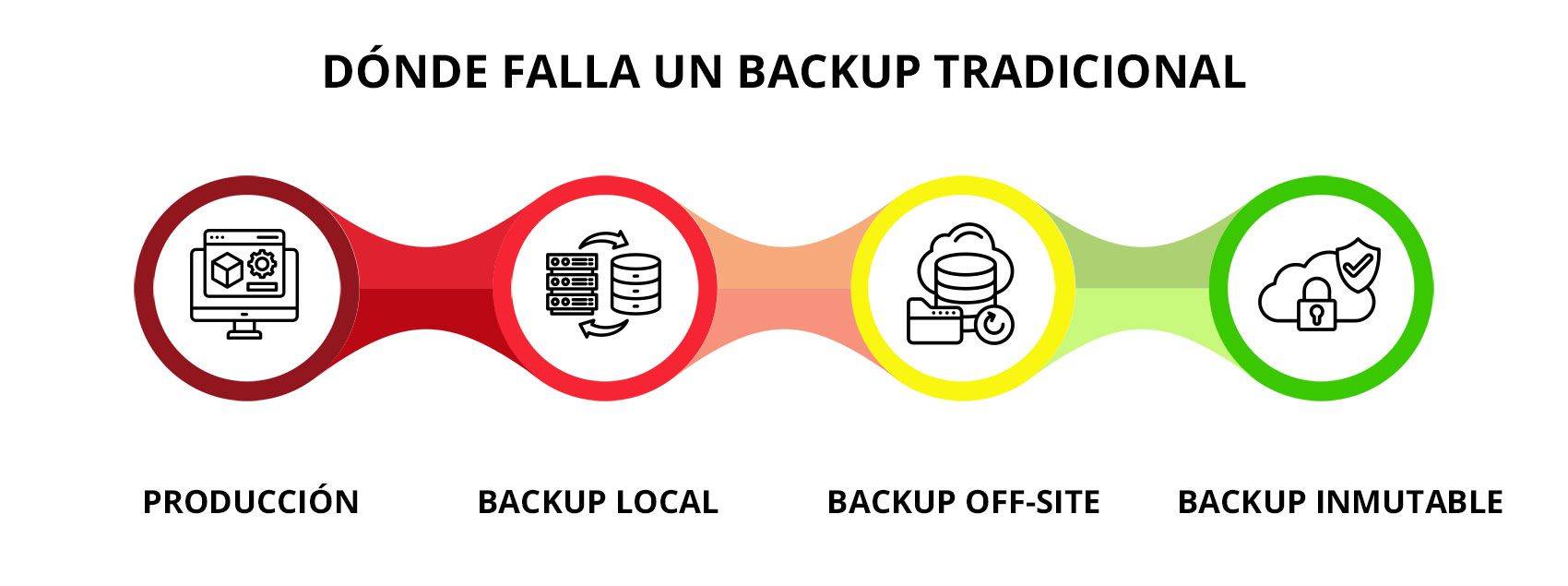

Y no solo atacan tu producción: el backup es ahora un objetivo prioritario. Los grupos de ransomware:

- Buscan y eliminan las copias de seguridad antes de lanzar el ataque final.

- Roban credenciales de acceso al backup o a su consola de gestión.

- Comprometen servidores de backup conectados a la misma red que los sistemas críticos.

Como resultado, muchas organizaciones descubren demasiado tarde que sus backups han sido cifrados, eliminados o inutilizados.

“Hoy en día, los grupos de ransomware apuntan primero a tus backups. Si no son inmutables ni están aislados, no tienes ninguna garantía de recuperación.”

The Hacker News

julio 2025¿Por qué somos distintos?

Control Total, Recuperación Instantánea

No solo inmutabilidad: soberanía absoluta sobre tus datos y recuperaciones relámpago que reducen al mínimo el tiempo de inactividad.

Cercanía y Trato Personalizado

A diferencia de nubes genéricas, somos tu aliado local. Hablamos tu idioma: soluciones a medida, soporte cercano.

Garantía Legal y Regulatoria

Implementamos bloqueo de objetos con versiones, retención y “legal hold” al nivel de estándares como SEC 17a‑4(f), FINRA, CFTC.

Ciberresiliencia certificada

Almacenamiento en copias inmutables + backups off‑site + verificación automática de restauraciones.

Tarifas

Precios Claros y

Transparentes

- Desde 10 TB a 1 PB (1.000 TB)

- 100 €/TB al mes

- Coste mínimo mensual: desde 10 TB → 1.000 €/mes

- Atención personalizada para ayudarte a elegir la capacidad adecuada

- Escalabilidad flexible sin complicaciones

Cómo funciona

Cada backup se guarda con bloqueo de objeto.

No se puede modificar, cifrar ni eliminar, ni siquiera por error o ataque.

Los datos se replican automáticamente entre ubicaciones geográficas, garantizando disponibilidad ante fallos.

Restauraciones casi instantáneas, con RTO/RPO mínimos.

Recupera lo que quieras, cuando lo necesites.